セキュリティ分科会&オブザーバビリティ分科会のコラボイベントを開催しました!

皆様、こんにちは。

セキュリティ分科会&オブザーバビリティ分科会です。

なぜ連名かというとコラボイベントのためです!

6月22日に開催したコラボMeetUpについて、今回は解説させていただきます。

正直、二つとも難しく奥が深いネタということもあり、どうなることかと最初は心配しましたが

大きな盛り上がりをみせ、また、ためになる話も多く聞くことができました。

セキュリティ分科会からNRI佐古さん、オブザーバビリティ分科会からDatadog角田さん、スクウェアエニックス橋本さんと、3名の方にご登壇いただきLTを実施いただきした。

今回な主なお題は「DevSecOps」・・・。

きちんとこれを説明しろと言われると、震えが止まらない人が多いのではないでしょうか。

わたしもその一人です。

そんな中、今回のNRI佐古さんがコンサルタント視点、Datadog角田さんがツールベンダー視点、スクウェアエニックス橋本さんがユーザ視点と

先人を切ってこの難しいお題に立ち向かっていただきました。

本当に皆様、お疲れ様でした&ありがとうございました!

それでは中身に移りたいと思います。

=================

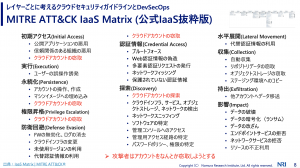

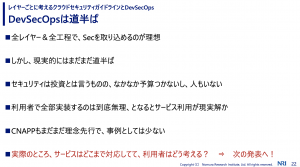

LT1:NRI佐古さんから「レイヤーごとに考えるクラウドセキュリティガイドラインとDevDecOps」についてご説明いただきました。

ネタバレになってしまうので、最初に結論は言いたくはないのですが、今回は結論を言います。

佐古さんのメッセージは

「まずできるところからやってみない?」

です。

なぜ結論を先に申し上げたというと、

結論を知らずに聞いてしまうと非常に難しく、非常に困難な話を佐古さんがお話しされていると、勘違えしてしまうためです。

私も勘違いしました。

ただ、上記でお伝えしている通り、佐古さんのメッセージは「まずできるところからやってみない?」です。

まずは、一旦佐古さんの説明内容を並べてみました。

はいはいはい、わかりませんw

全くわからないということではないのですが、感覚的にしかわからず、腹落ちができていません。

まず、ここでご理解いただきたいのは、世界地図をみるということです。

今、日本にいて、南米チリに船で向かおうとした時、チリ場所はわからず、到着することができますか?

ということです。

GPSあれば、世界地図なんていらないけどね、と思った方は、ご自身のひろゆき化が進んでいると思ってください。

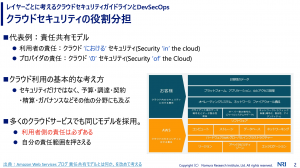

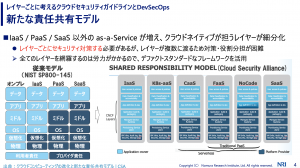

セキュリティと言っても、いろいろなレイヤーがあり、今ご自身がご認識しているセキュリティはどのレイヤーを指していて、

そこで具体的にガイドライン決め等、何をしなければならないのか。

ご自身がご認識しているレイヤー以外について、今後どうしていくべきか。

まずは、そういうことを「考え始める」ことが大事と、参加者を救っていただけるコメントをいただきました。

特に大きな会社の場合、各レイヤーで担当者も異なり、「コンセンサス取るのがそもそも出来なさそう・・・」というご意見も出ました。

はい、私もそう思います。

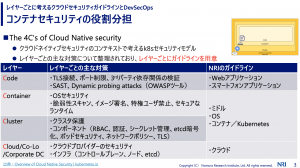

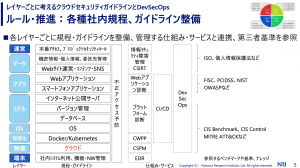

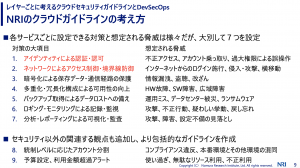

次にガイドラインを決める上での参考情報です。

具体的なガイドラインの考え方、そこに関わる参考情報をご説明いただきます。

Slackにワイガヤを立ち上げましたが、まだガヤガヤは起きず・・・

も、も、もうちょっと・・・

なぜ、理解が追いついていないか、ここで気がつきました。

セキュリティって運用でカバーするという、私の旧来の頭ではダメで、ということなんですね。

複雑なシステム構成配下では、当たり前ですが、セキュリティも複雑化し、

また、それを従来の考え方に当てはめ良いという考えがそもそも間違っていることがよくわかりました。

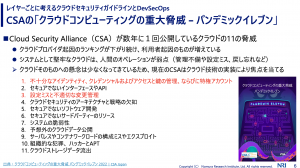

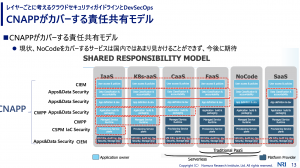

そのなかでCNAPPという新しい考え方を教えていただきました。

こちらも完全理解ができていないですが、責任共有モデルに即した考え方という点、皆さんも知って損のないものではと思います。

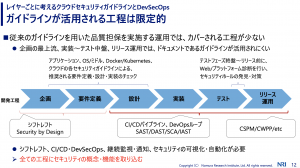

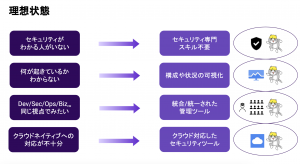

最後に、佐古さんの結論です。

私が冒頭でお話しした結論です。

また、ご参加者からご意見もあった「コンセンサス取るのがそもそも出来なさそう・・・」。

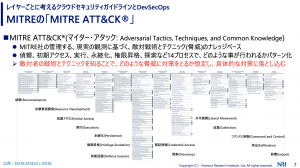

CI/CDで開発~デリバリまでを自動化して、そこにセキュリティ機能を組み込んでしまう。

調整を極力しないように自動化大事。

佐古さんからの追加メッセージです。

調整を極力しないように自動化大事、は響きました。

セキュリティという言葉を聞くと決して間違ってはならないもの、と考えがちですが、

そういうわけでもないとわかりました。

まったく個人情報がなく、あくまでも情報発信をしているようなシステムと

個人情報が満載で、企業の根幹となるようなシステム

これを同じセキュリティ基準にしましょう。

ではなく、レイヤー観点でも同様なことが言える気がしており

ここはこのセキュリティでよい、まずやってみよう、だった今やってないじゃんwww

こういうことなんだろうなと思います。

非常にためになる話でした。

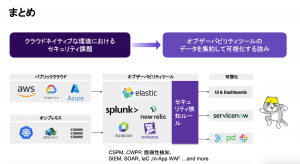

LT2:Datadog角田さんから「オブザーバビリティツールからみる、セキュリティオブザーバビリティ」についてご説明いただきました。

角田さんの説明はいつも丁寧でわかりやすくて、お人柄が存分出ている癒しのセッションです。

NRI佐古さんから受け取ったバトンをどうするのか、注目が集まります。

ツールってやっぱり、Howの部分ですからね。

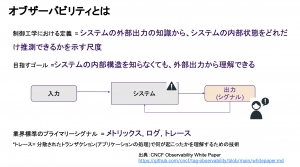

ということで、まずはオブザーバビリティのおさらいから。

佐古さんの説明からもご理解いただいていると思いますが、

セキュリティを全領域を完璧にこなす魔法の杖は存在しません。

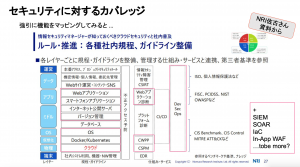

オブザーバビリティとして、どのエリアをカバーしているかをまずご説明いただきました。

この資料あるとやっぱ分かり易いですよね。

具体的に、どのような手段があるのか、もう一段踏み込みましょう。

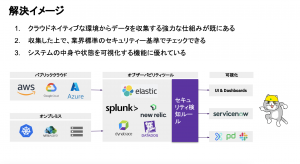

Datadogさんのオブザーバビリティツールは真ん中に位置するのですが、あくまでも検知です。

前後のシステム、ツールとの連携、連動があって初めて、上記のようなカバレッジを実現するということですね。

相変わらず、わかりやすい資料です。

旧来モニタリングツールはシステムの稼働状況の可視化、検知がメインだったのですが

Datadogさんのようにセキュリティを強化してくるツールベンダーは増えていきそうです。

LT3:スクウェアエニックス橋本さんから「ユーザ企業目線で取り組んでいるセキュリティオブザーバビリティとDevSecOps」についてご説明いただきました。

ただし、今回の資料・内容は公開NGのため、皆様にお伝えできません、残念・・・。

時間がなくて広報チェックが間に合わなかった、大人の事情で公開できないということでご容赦いただければと思います。

(分科会に参加すれば見れますよ!)

[最後に筆者から]

コラボイベントよかったですね。

このコラボイベントの第2回でも良いですし、他の分科会とのコラボイベントもありだなと。夢広がります。

次回は夏頃か秋頃に開催したいと思いますので、ご興味ある方は是非セキュリティ分科会&オブザーバビリティ分科会へ!!!